目录

一、DHCP欺骗泛洪攻击

(1)钓鱼网站简介:

(2)DNS的作用:

(3)DHCP中继技术简介:

(3-1)核心交换机DHCP配置命令:

(4)dhcp欺骗详解:

第一步:pc2作为恶意攻击者会耗尽DHCP Sever的地址池,让DHCP Server不能给pc1分配地址池

第二步:pc2充当DNS和DHCP 欺骗pc1

图解:

二、如何防御及DHCP snooping配置命令

(一)开启DHCP SNOOPING之后的效果:

(二)、配置命令

配置:

观察PC2无法重新获取IP地址,原因是:

发现打上trust命令,PC2任然无法获取IP地址,为什么?

解决方案:

针对DHCP报文进行限速:每秒这个接口可以发送DHCP报文10个

手工定义扩展的CAM表:

基于源MAC和源IP地址的过滤

一、DHCP欺骗泛洪攻击

(1)钓鱼网站简介:

钓鱼网站是指欺骗用户的虚假网站。“钓鱼网站”的页面与真实网站界面基本一致,欺骗消费者或者窃取访问者提交的账号和密码信息。钓鱼网站一般只有一个或几个页面,和真实网站差别细微 [1] 。钓鱼网站是互联网中最常碰到的一种诈骗方式,通常伪装成银行及电子商务、窃取用户提交的银行账号、密码等私密信息的网站。

(2)DNS的作用:

把域名翻译为IP, 客户机向DNS服务器发送域名查询请求;DNS服务器告知客户机web服务器的IP地址,客户机与web服务器通信

(3)DHCP中继技术简介:

一般情况下,DHCP Server和DCHP Client都必须处于同一个网络中,这是因为DHCP的报文有些是以广播的形式发送,如果不位于同一个网络,则这些广播的报文就无法跨越三层路由设备传输。

而在有些情况下,DHCP服务必须跨越不同的网络,这时,我们就可以配置DHCP中继服务。

DHCP中继,其实就是在与DHCP Server不同而又需要申请DHCP服务的网络内,设置一个中继器,中继器在该网络中代替DHCP Server服务器接收DHCP Client的请求,并将DHCP Client发给DHCP Server的DCHP报文,以单播的形式发送给DHCP Server。DHCP Server在收到由DHCP发送来的DHCP 报文后,同样会把响应的DHCP报文发送给DHCP 中继。这样,DHCP其实是充当了一个中间人的作用,起到了在不同的网络中运行DHCP的目的。

(3-1)核心交换机DHCP配置命令:

interface Vlan 20ip address 192.168.20.254 255.255.255.0ip helper-address 192.168.10.1//将广播包变成单播单播包发给DHCP server

exit(4)dhcp欺骗详解:

正常情况下:PC1通过DHCP Server获取到IP、网关、DNS,当PC1访问www.123.com的时候会首先会把域名202.99.96.68朝着DNS发送,然后DNS查询公网IP地址,把公网IP地址发给pc1,然后pc1会朝着100.1.1.1发起页面请求,正常访问Web服务器。

黑客恶意行为目的:当PC1访问外网正常的服务器时,使其访问这个钓鱼网站窃取他人信息。

第一步:pc2作为恶意攻击者会耗尽DHCP Sever的地址池,让DHCP Server不能给pc1分配地址池

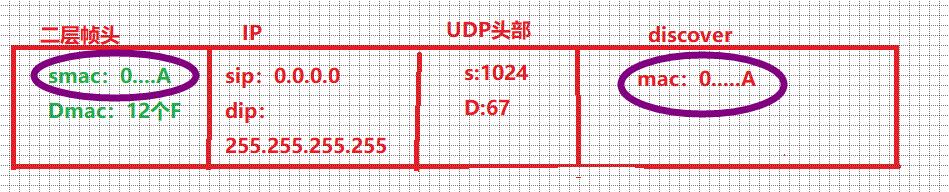

首先,DHCP Server 是根据不同的mac地址分配IP地址,基于这一特性,pc2作为恶意攻击者,会创建一个discover报文:

discover报文到达核心交换机以后,经过核心交换机的中继路由,提交给DHCP Server服务器,然后服务器根据这个网关地址从自己众多地址池里,找到对应网段的地址池,给pc2分配IP地址。

每个mac分配一个ip,然而核心交换机关心的是处于discover报文里的mac地址。所以恶意攻击者可以伪造大量的discover报文在极短的时间内耗尽地址池(随机产生discover报文中的mac地址)

第二步:pc2充当DNS和DHCP 欺骗pc1

当全部耗尽以后,pc2可以充当DHCP和DNS(一般是在Linux系统里开启)

所以当pc1再次发送discover报文的话,pc2肯定可以收到,所以现在由pc2给pc1分配

IP:192.168.20.1 网关:192.168.20.4 DNS:192.168.20.4 ,此时pc1发送的,上网流量、DNS请求都发给了pc2(pc2作为DNS会做一个映射:www.123.com对应公网IP地址为200.1.1.1)

所以当pc1访问www.123.com的时候会把域名发给pc2 做一个域名解析,而pc2做出的域名解析结果为200.1.1.1,200.1.1.1对应的是钓鱼网站,所以你在访问www.123.com时,实际访问的是钓鱼网站(你在钓鱼网站上输入的所有用户名、密码......黑客都可以窃取到)

注:当大量产生BPDU报文时,就造成了泛洪攻击

图解:

二、如何防御及DHCP snooping配置命令

(一)开启DHCP SNOOPING之后的效果:

1、所有接口默认为untrust非信任状态,无法接受来自DHCP server的offea报文和ACK报文,除非把此接口置为trust信任接口

2、检查二层数据帧源MAC地址和discover里面的PC MAC地址是否匹配,如果不匹配则丢弃(但是如果黑客可以设计算法使这两个同步变化,则还可以在接口启用端口安全技术)

3、可以在接口下针对DHCP报文进行限速,防御黑客利用DHCP报文进行广播泛洪攻击

4、检查从PC收到的DHCP报文,如果PC发送的DHCP报文含有option 82(主要体现pc连接到那台交换机的哪个接口下)的话(违规行为)则丢弃此报文,因为只有交换机采用权限在DHCP报文里面插入option 82选项(交换机还会在discover报文里面插入对应VLAN的gateway ip地址)

5、检查是否有PC替代其他PC恶意退租IP地址(pc2发送恶意退租指令给DHCP server,让server回收pc1IP地址,所以当DHCP server给其他pc分配IP地址的时候,分配的是pc1的IP,则会形成IP地址冲突,导致不能上网),以及检查从这个接口收到的DHCP报文是否合乎DHCP的报文规矩

6、产生一张扩展的CAM地址表,用以其他的高级安全应用;这个IP分配给了那个MAC,这个MAC连接在我的那个接口,这个接口属于那个VLAN,这个IP地址的租期多少时间

(IP----MAC---接口---VLAN----租期)

(二)、配置命令

配置:

3560全局配置:

3560(config)#ip dhcp snooping //全局开启

3560(config)#ipdhcp snooping vlan 100 //VLAN100启用

3550配置:

3550(config)#ipdhcp snooping //全局开启

3550(config)#ipdhcp snooping vlan 100 //VLAN100启用

观察PC2无法重新获取IP地址,原因是:

两台交换启用了DHCP snooping功能,默认启用此功能的交换机所有接口会拒绝接受来自DHCP serve的报文,需要把连接DHCP server的F0/2接口置为trust状态,可以接受offea和ACK报文

sw-3550(config)#int f0/2

sw-3550(config-if)#ip dhcp snooping trust

sw-3550(config-if)#exit

发现打上trust命令,PC2任然无法获取IP地址,为什么?

PC2发出discover报文,在经过3550的时候被插入了option 82选项,带有option82选项的报文传给3560的时候被拒绝接受

解决方案:

1、3550不插入option 82选项

sw-3550(config)#no ip dhcp snooping information option

2、3560允许option82选项从untruste接口进来

3560(config)#ip dhcp snooping information option allow-untrusted

针对DHCP报文进行限速:每秒这个接口可以发送DHCP报文10个

sw-3550(config)#int f0/6

sw-3550(config-if)#ipdhcp snooping limit rate 10

sw-3550(config-if)#exit

手工定义扩展的CAM表:

Ip source binding mac地址 VLAN ID IP地址 接口

基于源MAC和源IP地址的过滤

Ip dhcp snooping

Ip dhcp snooping vlan 10

ip source binding 0001.0001.0001 vlan10 192.168.1.101 interface Fa0/7

Int f0/7

Switchport port-security(启用端口安全)

Ip verity source port-secuity

Exit

对从F0/7接口进入的报文,根据源IP地址和源MAC地址进行认证审查,是否满足扩展的CAM表